La segunda edición del libro blanco ‘Seguridad MEC: Estado del soporte de estándares y futuras evoluciones’ del grupo ETSI Multi-Access Edge Computing (ISG MEC) del Instituto Europeo de Normas de Telecomunicaciones (ETSI) se centra en las tecnologías multi-access edge computing (MEC) y explora los casos de uso y los requisitos relacionados con la seguridad, con el objetivo de identificar aspectos de seguridad en los que la naturaleza de la informática de borde da como resultado enfoques industriales insuficientes para la seguridad en la nube.

El grupo ETSI ISG MEC ha actualizado los estándares y grupos de la industria, al tiempo que incorpora una breve descripción de los aspectos de seguridad de MEC seleccionados que no se incluyeron previamente en la primera edición, como los aspectos de seguridad para la Federación de MEC, seguridad de la infraestructura y protección física, protección de datos, seguridad del usuario y seguridad de datos, capa de seguridad de red y capa de seguridad de aplicaciones.

Contexto del escenario MEC

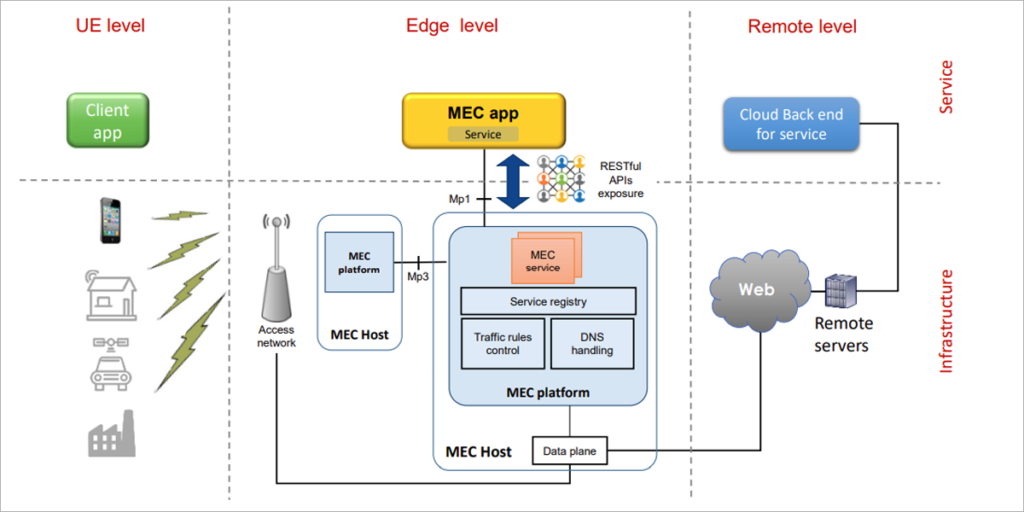

Los entornos informáticos perimetrales se caracterizan por tener un ecosistema de equipos complejo de múltiples proveedores y múltiples partes interesadas, que incluye dispositivos de hardware y software.

Dado este nivel general de heterogeneidad del sistema, las áreas de seguridad, confianza y privacidad son temas clave para los entornos de borde, el advenimiento de las federaciones de nube de borde y la presencia de dispositivos de borde (lejano), por ejemplo, en entornos de IoT. Es por ello que requiere abordar la seguridad de MEC con un enfoque de extremo a extremo (E2E) aprovechando los estándares existentes relevantes en el área, cuidadosamente seleccionados para ser aplicables en sistemas informáticos de borde.

En este escenario heterogéneo, hablar de seguridad MEC de extremo a extremo implica considerar el impacto en los elementos provenientes de todos los actores involucrados en el sistema. En esa perspectiva, MEC debe prestar atención a la vulnerabilidad e integridad de cualquier elemento de terceros, y un enfoque verdaderamente integral para la seguridad de MEC, considerando no solo los estándares actuales en ETSI ISG MEC, sino también los otros estándares disponibles.

Actualizaciones de contenido en la segunda edición

En base a esto, el libro blanco proporciona una descripción general de los estándares ETSI MEC y el soporte actual para la seguridad, que también se complementa con una descripción de otros estándares relevantes en el dominio, como ETSI TC CYBER, ETSI ISG NFV, 3GPP SA3, y regulación de ciberseguridad potencialmente aplicable al edge computing.

Además de una descripción de los casos de uso de seguridad y los requisitos para MEC, se proporciona un análisis de las amenazas de seguridad relacionadas con la federación MEC, ya que se espera que el trabajo de estandarización en ETSI MEC, y también en 3GPP, considere este trabajo de GSMA y establezca las medidas necesarias para permitir el despliegue real de la Federación MEC, que es muy crítico para los operadores y proveedores de servicios.